🗺️ 系列目录:

-

- K8s系列一:Ubuntu 22.04 从零搭建集群(Flannel + Containerd) 【基础设施】

- K8s系列二:安装 Dashboard – 原生 Web 控制台配置 【官方可视化】

- K8s系列三:安装 Rancher – 企业级多集群管理平台 【企业级管理】

- K8s系列四:安装 Kuboard – 国产可视化运维工具 【轻量可视化】

- K8s系列五:Elkeid入侵检测系统 容器 K8s 安全部署与检测 【运行时安全】

- K8s系列六:HarborGuard 容器安全扫描平台部署与实战 【综合扫描平台】

- K8s系列七:NeuVector 容器安全平台部署与实践 【全栈容器安全】

- K8s系列八:三大容器安全平台对比总结(HarborGuard / NeuVector / Elkeid) 【横向对比】👈 当前篇章

- K8s系列九:Trivy 轻量级安全扫描实战 – 镜像、K8s、代码全覆盖 【CI/CD 集成首选】

📋 文档概述

本文系统对比了 HarborGuard(镜像扫描)、NeuVector(运行时防护)与 Elkeid(主机入侵检测)三大容器安全平台的核心定位与适用场景,可根据自身需求构建分层的云原生安全体系。

三个平台:

- HarborGuard(镜像扫描)

- Elkeid(入侵检测)

- NeuVector(运行时安全)

这三款工具定位完全不同、能力互补、不冲突,是一套完整的K8s 容器安全全家桶,它们本质上对应了软件供应链安全的三个关键阶段:构建 → 部署 → 运行。

一、核心定位对比

| 平台 | 核心定位 | 解决问题 | 安全阶段 |

|---|---|---|---|

| HarborGuard | 镜像安全(静态) | 镜像里有没有已知漏洞 | 构建 / CI 阶段 |

| NeuVector | 容器运行时安全(动态) | 运行中的容器是否被攻击 | 运行时 / 生产阶段 |

| Elkeid | 主机入侵检测(HIDS) | 主机(节点)是否被入侵 | 主机层 / 兜底 |

一句话总结:

- HarborGuard:上线前防漏洞

- NeuVector:运行中防攻击

- Elkeid:主机层兜底

二、能力维度对比(基于前期的实测)

| 能力 | Elkeid 社区版 | HarborGuard | NeuVector |

|---|---|---|---|

| 核心定位 | 主机 / 容器入侵检测告警 | 镜像安全一站式扫描 | 容器运行时零信任防护 |

| 部署方式 | Docker AllInOne | Docker Compose | 必须 K8s + Helm |

| 镜像漏洞扫描 | ❌ 无 | ✅ 极强(Trivy/Grype/Dockle) | ✅ 内置(基础版) |

| 运行时防护 | ❌ 仅告警、不拦截 | ❌ 无 | ✅ 极强(网络 / 进程 / 文件拦截) |

| K8s 配置风险 | ✅ 仅特权容器 / RBAC 越权 | ❌ 无 | ✅ 全面(准入控制 / 策略) |

| 网络可视化 | ❌ 无 | ❌ 无 | ✅ 全流量拓扑 |

| 容器逃逸检测 | ❌ 社区版无 | ❌ 无 | ✅ 支持 |

| 反弹 Shell / 挖矿 | ❌ 无 | ❌ 无 | ✅ 实时拦截 |

| 使用门槛 | 中 | 极低 | 高(需 K8s 基础) |

| 阻断攻击能力 | ❌ | ⚠️ 告警为主 | ✅ |

| 主机入侵检测(HIDS) | ✅ 强(设计目标) | ❌ | ⚠️ 部分 |

| 生产可用度 | 一般(仅基础告警) | 适合研发 / 测试前置 | 🌟 生产环境标准方案 |

重点说明:

- NeuVector 是最全面的容器安全平台,覆盖从镜像到运行时的全生命周期。

- 但 Elkeid 社区版在容器运行时安全上能力有限,根据前期的实测,仅“特权容器”和“RBAC越权”两项被检出,容器逃逸、反弹Shell、挖矿等均未检出。

🧪 三、最佳使用场景

🟢 HarborGuard

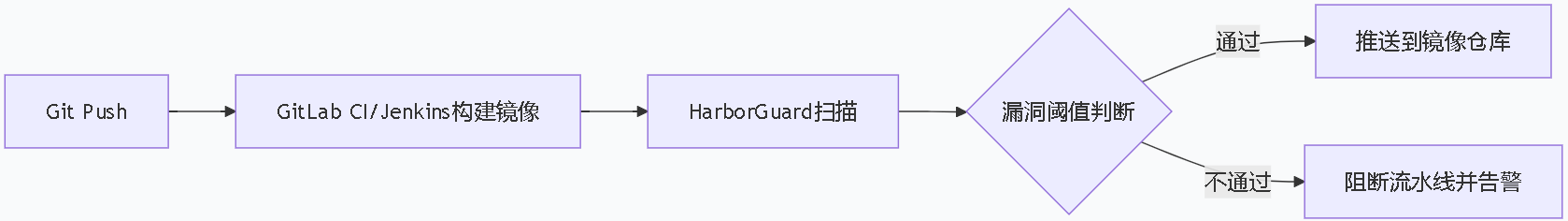

场景:CI/CD 流水线、镜像发布前扫描、DevSecOps 左移

典型用法:

优点:简单、上手快、工具集成全

缺点:只能发现问题,不能实时阻断攻击

🔵 NeuVector

场景:K8s 生产环境、容器运行时安全、网络零信任控制

核心能力:

- 行为学习 + 自动生成白名单

- 运行时攻击检测(反弹Shell、异常进程、容器逃逸)

- 网络流量可视化与微隔离

- 可阻断攻击(保护模式)

本质:容器防火墙 + IDS/IPS 一体化

适用前提:必须在 K8s 环境,运维复杂度较高

🔴 Elkeid(社区版实测结论)

场景:主机入侵检测(HIDS)、云服务器安全基线

实测有效能力:

- ✅ 特权容器创建检测

- ✅ RBAC 越权(cluster-admin 绑定)检测

- ⚠️ 其他容器运行时攻击(逃逸、反弹Shell、挖矿)实测未检出

重要说明:Elkeid 是字节跳动开源的 HIDS,其强项在主机层(进程监控、rootkit检测、系统调用分析)。前期对容器场景的实测印证了官方文档“K8S基础入侵检测:少量样例”的描述——确实只有“少量”。

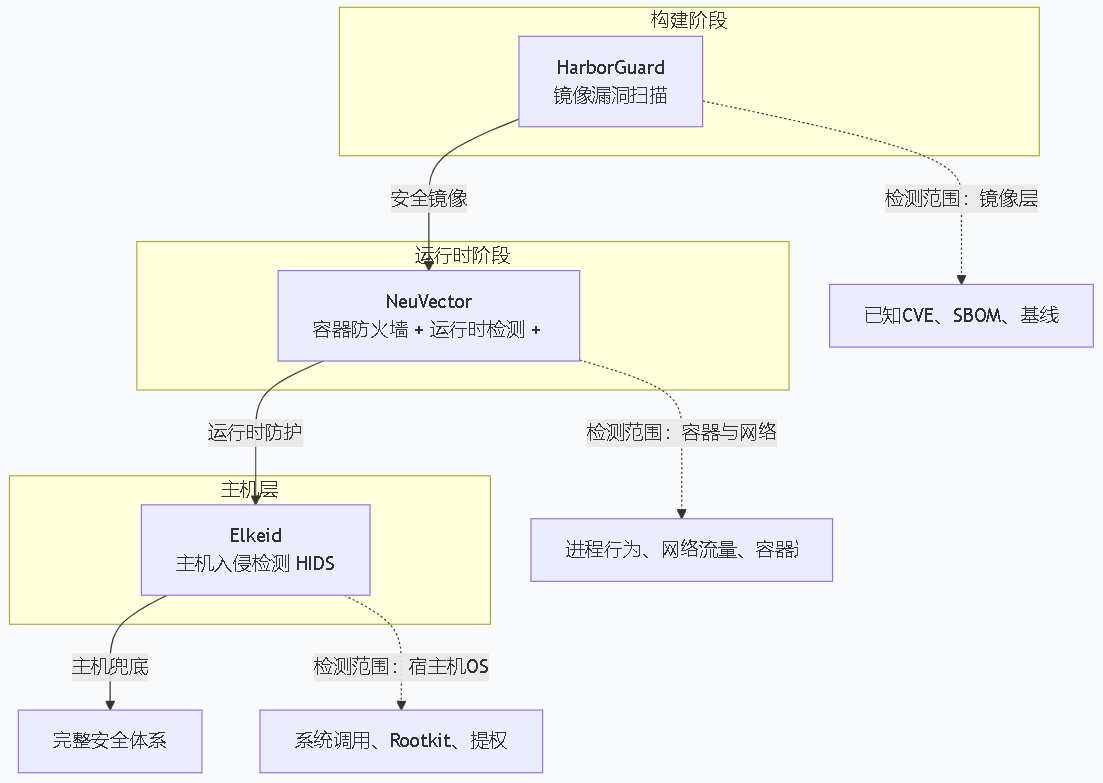

🔥 四、三者关系图(关键理解)

关系总结:

- HarborGuard:防漏洞(入口控制)

- NeuVector:防攻击(运行防护)

- Elkeid:防失守(主机兜底)

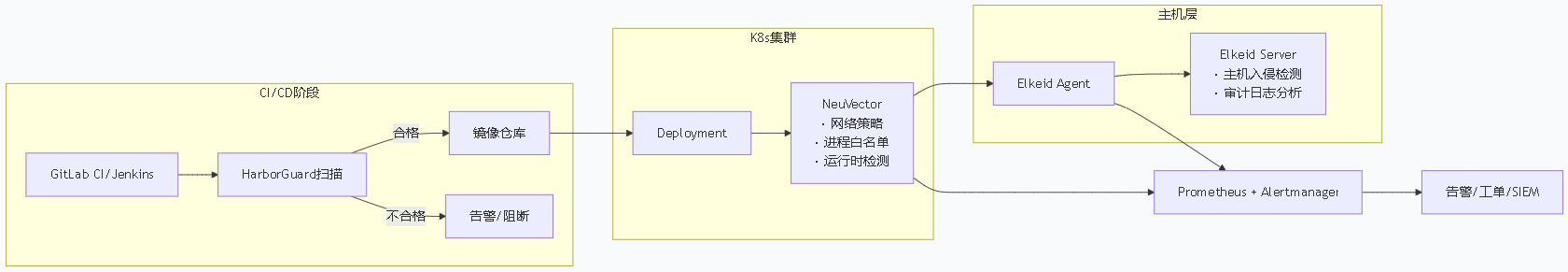

五、企业落地推荐组合

安全闭环核心思想:

- 开发阶段:HarborGuard 防漏洞

- 运行阶段:NeuVector 防攻击

- 主机层面:Elkeid 防入侵

这就是完整的云原生安全体系:DevSecOps + Runtime Security + Host Security。

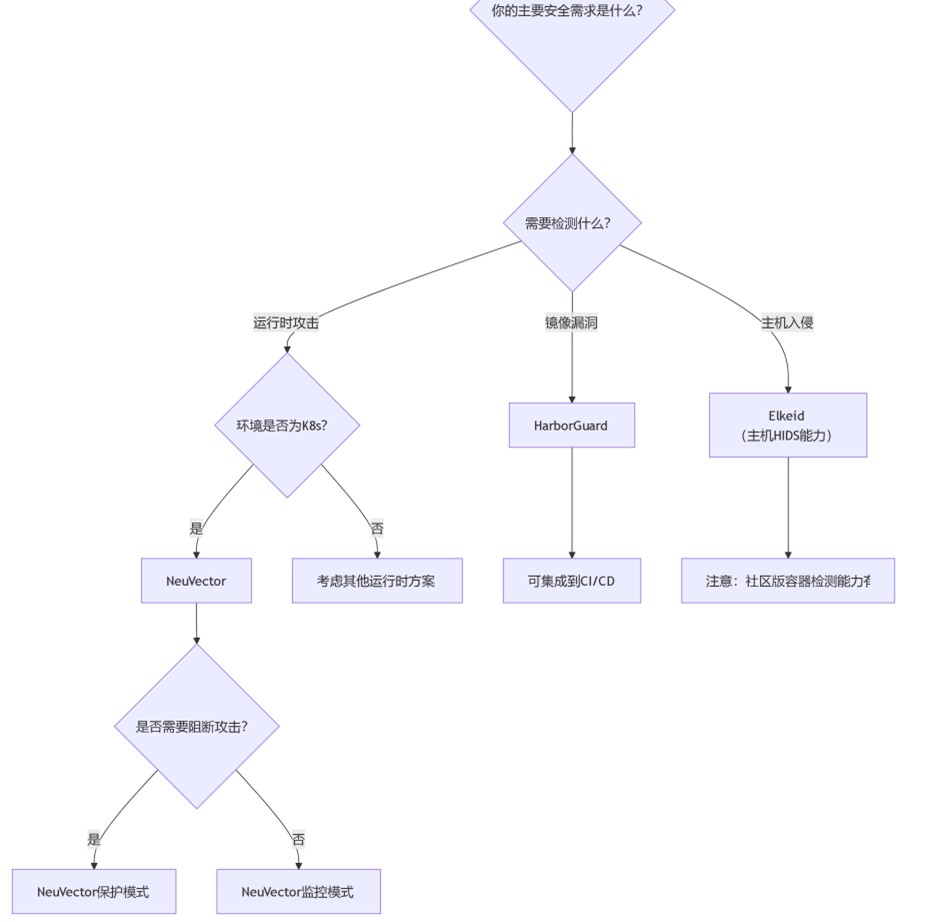

六、选型决策树

七、总结

通过 HarborGuard、NeuVector 与 Elkeid 的组合,已经逐步构建了从镜像安全、运行时防护到主机入侵检测的完整容器安全体系。

- HarborGuard 负责“入口”,确保上线的镜像没有已知漏洞;

- NeuVector 负责“过程”,实时监控并阻断容器运行时的攻击行为;

- Elkeid 负责“兜底”,在主机层面检测和响应潜在的入侵行为。

三者相互补充,共同构成了一套完整的云原生安全防护体系。需要特别说明的是,Elkeid 作为 HIDS 其强项在主机层,在容器运行时安全方面社区版能力有限(仅特权容器和 RBAC 越权检测有效),生产环境若需要完善的容器运行时防护,NeuVector 是更合适的选择。