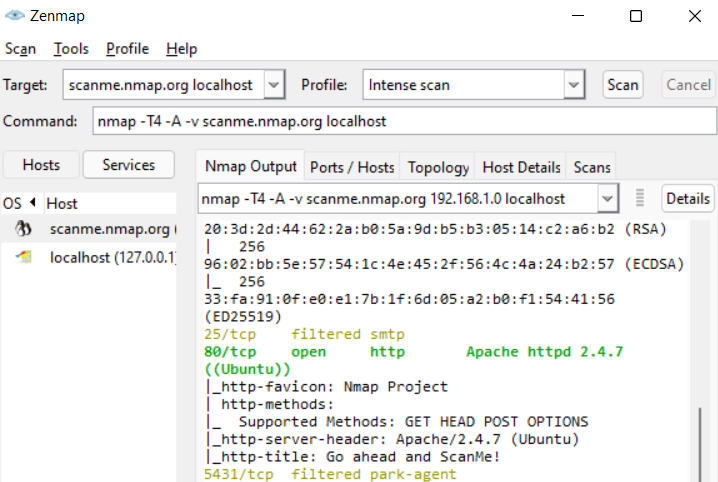

一、Nmap工具简介

Nmap,也就是Network Mapper,是网络扫描和嗅探工具包。nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

其基本功能有三个:一是探测一组主机是否在线;扫描主机端口,嗅探所提供的网络服务;推断主机所用的操作系统 。

二、安装nmap工具

1、Centos上安装

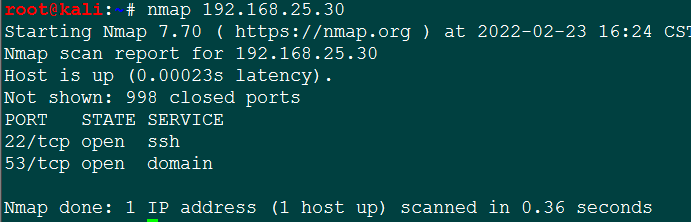

yum install nmapnmap 192.168.25.30

#查看给定的系统对外开放访问的端口协议,可与给定系统本机上netstat状态做对比,看是否是服务没有正常启动、还是因为监听网段问题或者防火墙问题。

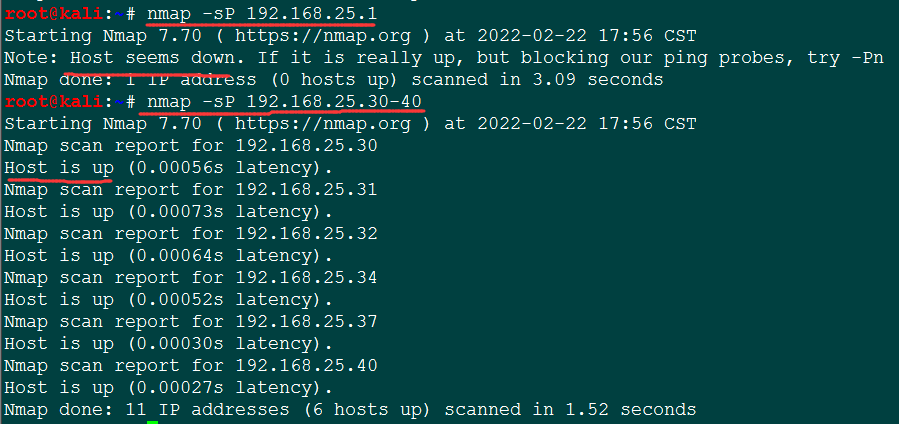

2、扫描一个网段或者多IP扫描

批量检查多个系统的服务端口是否能够正常访问,检查网段中有哪些服务器启动了特定服务

nmap 192.168.25.0/24

nmap 192.168.25.1-30

nmap 192.168.25.21,30,31

nmap 192.168.25.21 192.168.25.303、无端口扫描

查看网段内有哪些IP被占用(主机是存活的)

-sn:无端口扫描,也就是ping扫描,仅探测出目标是否可达,不做进一步测试(如端口扫描或者操作系统探测),早一些的版本这个命令叫-sP。

nmap -sn 192.168.25.30

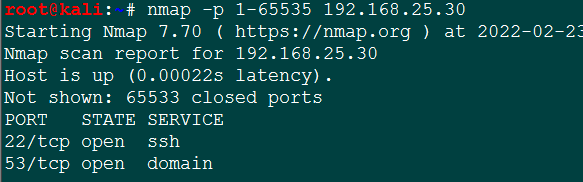

4、探测TCP端口

-p:扫描端口放发情况,设置扫描端口范围,设置扫描端口范围有多种方式。

比如nmap -p 1-65535 192.168.1.112 # 代表扫描1到65535这些端口。

比如nmap -sS -p U:53,111,137,T:21-25,80,139,8080 192.168.1.112 # 代表扫描UDP的53,111,137端口和TCP的21到25,80。。。等端口,其中T代表TCP, U代表UDP。

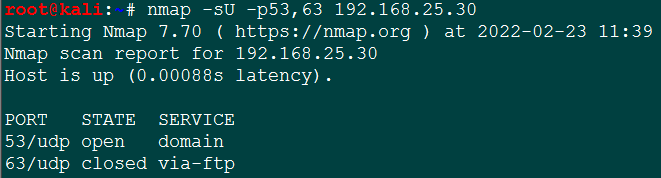

5、探测UDP端口

-sU:使用UDP扫描方式确定目标主机UDP端口情况。

nmap -sU -p53,63 192.168.25.30 # 扫描UDP 53 和 63端口

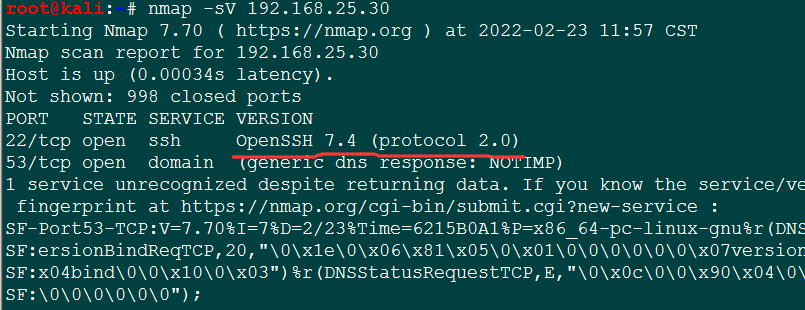

6、探测端口对应服务的版本信息

-sV :探测打开端口对应服务的版本信息。

nmap -sV 192.168.25.30

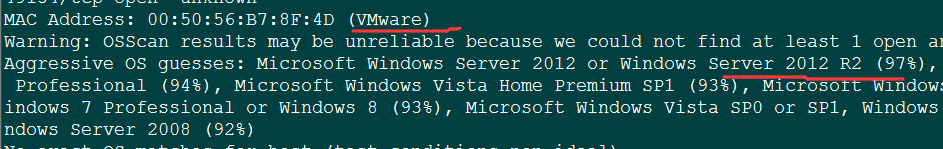

7、检测目标操作系统

-O:检测目标操作系统

nmap -O 192.168.20.86

8、跳过ping扫描

-Pn:不执行主机发现,可以跳过防火墙,主机在禁ping的情况下使用。

nmap -Pn 192.168.20.86判断题:

1、nmap软件可以探测目标主机是否在线、扫描主机端口、嗅探所提供的网络服务、推断主机所用的操作系统等

2、在nmap软件中,使用-sU参数可以探测udp端口

3、在nmap软件中,使用-O参数可以探测目标操作系统